چگونه یک سیستمعامل ویندوز را بهصورت حرفهای ایمن کنیم؟ امن سازی ویندوز مراحل تخصصی و مهمی دارد که در این مقاله به آن می پردازیم.

در این مقاله بهصورت گامبهگام و با رویکردی عملی و سازمانی، تمام مراحل لازم برای ایمنسازی یک سیستمعامل ویندوز را بررسی میکنیم. چه این ویندوز روی لپتاپ شخصی نصب شده باشد و چه روی سیستمهای حیاتی یک سازمان، بسیاری از اصول امنیت پایه مشترک هستند. در ادامه، از ابتداییترین کارها تا تنظیمات پیشرفتهی امنیتی را همراه با دلایل فنی بررسی خواهیم کرد.

مراحل امنسازی ویندوز (Windows Hardening Steps)

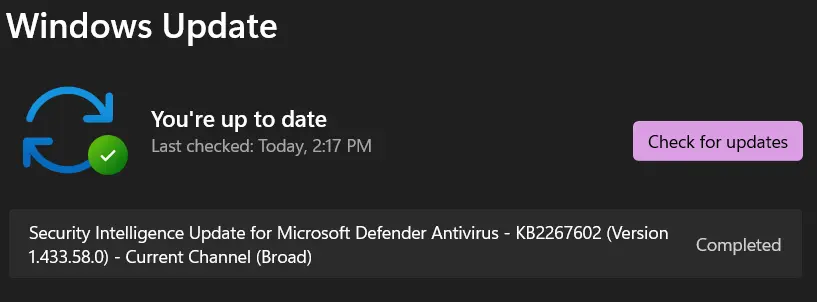

1. نصب آخرین بهروزرسانیها (Windows Update)

پچ های امنیتی، آسیبپذیریهای روز صفر (zero-day) و باگهای سیستم را برطرف میکنند.

برای مشاهده آخرین آپدیت ها نیز باید مسیر زیر را دنبال کنید.

settings > windows update >check for updates

امروز که در اواخر اکتبر سال 2025 هستیم آخرین ورژن های انواع ویندوز به شرح زیر است:

- Windows 10

نسخهی نهایی 22H2 و فقط تا ۱۴ اکتبر ۲۰۲۵ سرویس میشود. آخرین پچ امنیتی هم مربوط به تابستان 2025 بوده که شامل KB5064110 (Important) و KB5062554 (Critical Dynamic CU) بوده است.

برای ویندوز ۱۰ پس از اکتبر ۲۰۲۵، امکان دریافت ESU تا یک سال افزوده، اکنون رایگان برای کاربران همگامسازی با حساب مایکروسافت است.

فعلاً نسخهی اصلی 25H2 (عرضهشده در 30 سپتامبر 2025) در حال استفادهست. این نسخه آپدیت خاصی نداشته است و تنها شاهد بروزرسانی سرویسینگ و enabling Package بودیم.

Windows 11 فعلاً سرویس منظم را دریافت میکند.

آخرین نسخه LTSC نسخه 21H2 بوده است و در چرخه طولانیمدت (LTSC) قرار دارد و همچنان سرویس دریافت میکند.

تاریخ پایان سرویس اصلی 2026 و پایان سرویس Extended در 2031 است.

- Windows Server 2025

آخرین نسخه نسخه 24H2 بوده است. اگرچه مایکروسافت اخیراً انتشار آن را موقتاً متوقف کرده است. به دلیل ناپایداری این نسخه فعلا توصیه نمی شود.

برای پچ امنیتی ویندوز سرور 2022 و 2025 نیز KB5064109 و Cumulative KB5062572 (Critical) منتشر شدهاند.

2. کاربر Administrator

توصیه می شود نام این کاربر را تغییر دهید یا آن را کاملا غیرفعال نمایید. زیرا اکانت پیشفرض “Administrator” هدف همیشگی حملات Brute-force است.

برای انجام این کار مراحل زیر ا طی کنید.

Run > lusrmgr.msc > users > Click on administrator User > General tab > Acooun is disabled

3. ساخت یک اکانت با دسترسی محدود

کارهای روزمره نباید با دسترسی ادمین انجام شوند.

از مسیر زیر می توانید این مرحله را طی نمایید.

Run > lusrmgr.msc > users > Click right > new user

می توانید این کاربر را عضو گروه users یا هر گروهی که خودتان طبق نیاز ایجاد کررده اید قرار دهید.

4. فعالسازی Windows Defender و Tamper Protection

در بخش windows security در تب windows and threat protection setting وارد manage شوید و بخش های زیر را فعال نمایید :

Real time protection جهت بررسی همیشگی سیستم و cloud-delivered protection جهت واکنش سریعتر به تهدیدهای جدید و Controlled Folder Access که در برابر حملات ransomware بسیار مفید است زیرا جلوی تغییر فایلهای مهم توسط برنامههای ناشناس را می گیرد.

همچنین tamper protection از اهمیت ویژه ای برخوردار است زیرا از تغییرات غیرمجاز توسط بدافزارها یا حتی ادمینهایی که بهصورت مستقیم از رجیستری یا PowerShell میخواهند تنظیمات Defender رو تغییر بدهند، جلوگیری میکند.

به عنوان مثال:

دستکاری signature updates

غیرفعال کردن Real-Time Protection

خاموش کردن Cloud Protection

5. فعالسازی فایروال ویندوز

در بخش windows defender firewall گزینه فعال سازی را انتخاب نمایید تا ورود و خروج از سیستم چک شود.

6. پیکربندی Advanced Firewall Rules

تعریف دقیق اینکه چه پورتهایی روی چه پروتکلهایی باز باشند.

از بخش زیر وارد تنظیمات فایروال شوید.

Run > firewall.cpl > Advanced settings

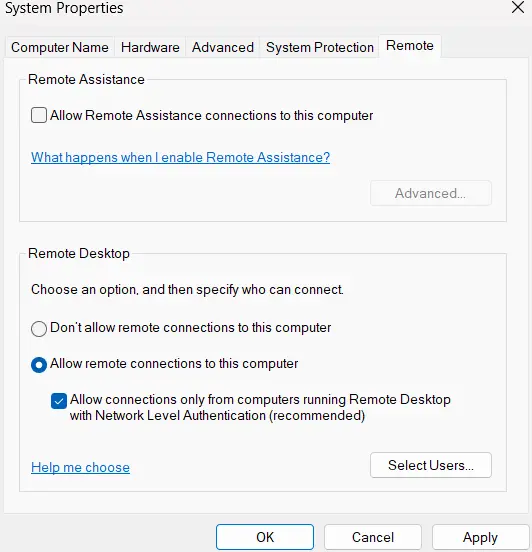

7. فعال سازی NLA و محدود کردن RDP

NLA(Network Level Authentication) باعث می شود که قبل از آغاز session مربوط به RDP(Remote Desktop Protocol) هویت کاربر بررسی شود و اگر هویت کاربر درست نبود اصلا محیط RDP باز نشود.

اگر این بخش فعال نشود هر کسی می تواند به پورت RDP وصل شده و صفحه لاگین بالا بیاید و شروع به تست user/pass های مختلف کند. حتی اگر رمز شما قوی باشد نیز سیستم منابع مصرف می کند و می تواند مورد حمله DOS قرار گیرد.

برای فعال سازی NLA به مسیر زیر مراجعه نمایید.

Run > sysdm.cpl > Remote Tab

همچنین در صورت عدم نیاز به ریموت دسکتاپ آن را غیرفعال نمایید.

یا اگر نیاز است به IP های محدودی که اجازه ریموت زدن دارند محدودش کنید که این کار از طریق فایروال ویندوز امکان پذیر است.

8. غیرفعال سازی سرویس های غیر ضروری

با توجه به نیاز و کاربردتان می توانید بسیاری از سرویس هایی که استفاده نمی کنید غیر فعال نمایید. به عنوان مثال FAX, Xbox services , … .

با اینکار از آسیب پذیری های موجود در این سروس ها در امان خواهید ماند.

برای انجام این کار به مسیر زیر بروید:

Run > Services.msc

9. رمزنگاری دیسک (FDE)

در صورتی که دیسک شما به صورت فیزیکی مورد سرقت قرار گیرد به راحتی اتکر می تواند به محتوای آن دسترسی داشته باشد. برای حل این مشکل رمزنگاری دیسک توصیه می شود.

برای رمز کردن دیسک دو گزینه متداول Bitlocker و Veracrypt هستند که Bitlocker بدون نیاز به نصب در ویندوز شما قرار دارد و فقط کافیست ان را فعال نمایید.

برای اینکار به control panel و سپس manage bitlocker مراجعه کنید و رمزنگاری داده را برای هر پارتیشنی که مایل هستید فعال کنید. شما همچنین می توانید چیپ سخت افزاری TPM را نیز در همین بخش فعال کنید تا کلید رمزنگاری تان در یک چیپ جدا از OS اصلی نگه داری شود.

همچنین می توانید از هارد یا SSD هایی که خودشان یک چیپ سخت افزاری AES-256 برای رمزنگاری و رمزگشایی داده دارند استفاده کنید. در این حالت OS اصلا متوجه چیزی نشده و cpu درگیر رمزنگاری نمی شود. این درایو ها هم توسط Bitlocker قابل مدیریت کردن هستند.

به این درایو ها SED یا Self Encrypted Drive می گویند.

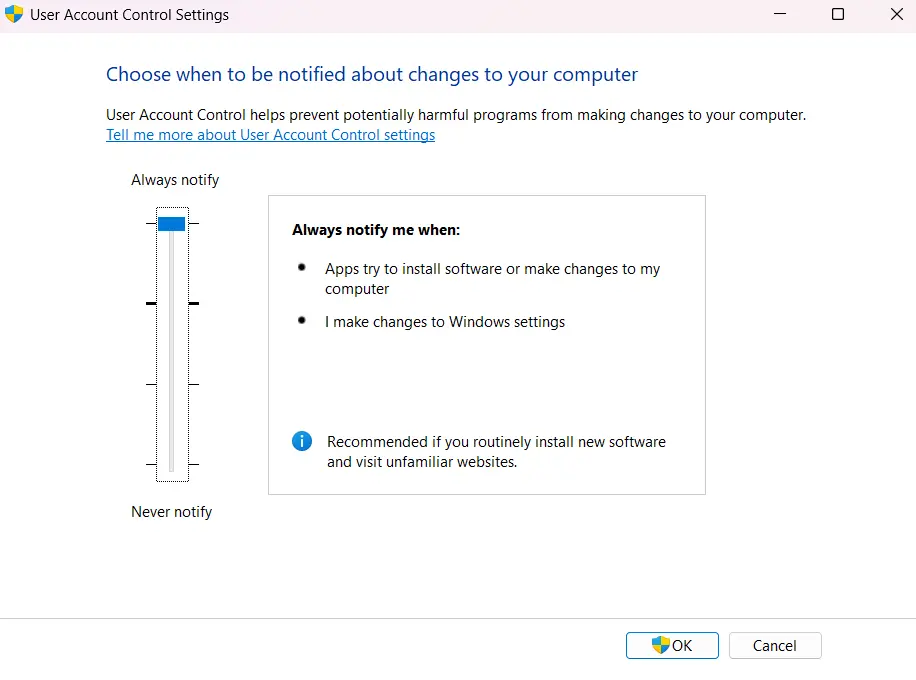

10. تنظیم UAC

تنظیم UAC روی بالاترین سطح باعث جلوگیری از اجرای خودکار کدهای مشکوک یا تغییرات سیستمی می شود.

برای اینکار به مسیر زیر بروید:

RUN > UserAccountControlSettings

11. Audit Policy و Event Logging

ثبت لاگهای امنیتی برای بررسی رخدادها و تشخیص نفوذ از اهمیت زیادی برخوردار است.

بخش Audit Policy همون جاییه که میتونی لاگبرداری رو برای رویدادهای امنیتی ویندوز فعال کنی تا بفهمی چه کسی، چه کاری و چه زمانی انجام داده.

این تنظیمات از مسیر زیر قابل دسترسی هستن:

RUN > secpol.msc > Security Settings > Local Policies > Audit Policy

مواردی که می توانید در این بخش تغییر دهید و با Success(وقتی عملیات با موفقیت انجام شد لاگ ثبت بشود) و Failure(وقتی عملیات با شکست انجام شد لاگ ثبت بشود) فعال کنید به شرح زیر است:

1. Audit account logon events

- ورود یا خروج کاربران به دامین یا سیستم را لاگ می گیرد.

- فایده امنیتی: متوجه لاگینهای مشکوک یا Brute Force میشوید.

2. Audit logon events

- هر بار که یک کاربر یا سرویس به سیستم لوکال لاگین یا لاگآف میکند را لاگ می گیرد.

- فایده امنیتی: دیدن ورودهای غیرمجاز یا ورود با حساب ادمین خارج از ساعات کاری.

3. Audit object access

- دسترسی به فایل، فولدر، پرینتر یا Registry که براشون Auditing تعریف شده را را لاگ می گیرد.

- فایده امنیتی: فهمیدن اینکه چه کسی فایل حساس یا تنظیمات رجیستری رو تغییر داده.

4. Audit policy change

- تغییرات در Policyهای امنیتی، UAC، Firewall Rules و … را لاگ می گیرد.

- فایده امنیتی: جلوگیری از تغییر مخفیانه سیاستها.

5. Audit privilege use

- استفاده از مجوزهای خاص مثل SeDebugPrivilege (که برای دیباگ یا دسترسی عمیق استفاده میشود) را لاگ می گیرد.

- فایده امنیتی: کشف سوءاستفاده از دسترسیهای پیشرفته.

- حداقل روی Failure ثبت شود.

6. Audit process tracking

- اجرای هر Process، Load شدن DLLها، خاتمهی Process را لاگ می گیرد.

- فایده امنیتی: تحلیل رفتار بدافزار یا برنامه مشکوک.

- برای سیستمهای حساس Success فعال باشد.

7. Audit system events

- ریستارت، خاموش، کرش، یا تغییر زمان سیستم را لاگ می گیرد.

- فایده امنیتی: شناسایی تلاش برای پاک کردن لاگها یا خاموش کردن سیستم به عمد.

- Success و Failure حتما فعال باشد.

در نظر داشته باشید که فعال کردن بیش از حد همه گزینهها بدون فیلتر باعث پر شدن سریع لاگها میشود، پس باید گزینشی عمل کرد.

این لاگ ها را می توانید در event viewer مشاهده کنید. همچنین علاوه بر Audit Policy ساده، یک بخش پیشرفته هم هست که بهصورت Group Policy یا تنظیمات داخلی فعال شده و با عنوان Advanced Audit Policy Configuration در مسیر قبلی می توانید آن را کانفیگ کنید.

12.غیرفعالسازی AutoRun و AutoPlay

باعث جلوگیری از اجرای خودکار بدافزار از طریق USB یا CD می شود.

می توانید از مسیر زیر اینکار را انجام دهید.

RUN > gpedit.msc > Administrative Templates > Windows Components > AutoPlay Policies

13. فعالسازی SmartScreen

یک قابلیت امنیتی ارائهشده توسط مایکروسافت است که بهعنوان یک لایه محافظتی در برابر اجرای فایلها و دسترسی به وبسایتهای مشکوک عمل میکند.

SmartScreen به سه روش امنیت کاربر را تأمین میکند:

- بررسی Reputation فایلها

هنگام دانلود فایل از اینترنت، SmartScreen آن را با پایگاه داده مایکروسافت مقایسه میکند.

در صورتی که فایل ناشناخته باشد یا سابقه گزارش بدافزار داشته باشد، پیش از اجرای آن هشدار نمایش میدهد. - بررسی وبسایتها و پیوندها

در مرورگر Microsoft Edge و برخی نرمافزارها، آدرس وبسایتها با فهرست وبسایتهای مخرب و فیشینگ مقایسه میشود.

در صورت شناسایی وبسایت خطرناک، صفحه هشدار برای کاربر ظاهر میشود. - حفاظت در برابر برنامههای ناخواسته (PUA/PUP)

از نصب برنامههایی که ماهیت تبلیغاتی یا عملکرد ناخواسته دارند، جلوگیری میکند

برای فعال سازی از مسیر زیر استفاده کنید:

Windows Security > App & browser control > Reputation-based protection

14. تنظیم Backup اتوماتیک و آفلاین

در برابر حملات Ransomware باید نسخه پشتیبان آفلاین داشته باشید. برای بکاپ گیری از Windows Backup یا ابزارهای حرفهای مثل Veeam می توانید استفاده نمایید.

همچنین گزینه protection هم از مسیر زیر فعال نمایید تا در صورت تغییرات ناخواسته قابلیت برگشت داشته باشید.

RUN > sysdm.cpl > system protection tab

15.مرورگر امن و افزونههای امنیتی

بسیاری از حملات از طریق مرورگر انجام میشود.

استفاده از Firefox با افزونه uBlock Origin، HTTPS Everywhere، NoScript توصیه می شود.

16.اعمال GPO برای محدودسازی ویژگیهای ویندوز

برای کنترل رفتاری کاربران و محدودسازی قابلیتهایی مثل اجرای Script، نصب نرمافزار و دسترسی به Control Panel یا عدم دسترسی به USB در سطح کلاینت می توانید از مسیر زیر بر کامپیوتر یا کاربر اعمال دسترسی نمایید.

RUN > gpedit.msc

17. حذف یا غیر فعالکردن PowerShell و WMI (در صورت نیاز)

بسیاری از بدافزارها و حملات داخلی از طریق PowerShell و WMI اجرا میشوند.

این ابزارها برای ادمینها ضروریاند، فقط در سیستمهای کاربران عادی محدود شوند.

18. فعالسازی Credential Guard و Exploit Protection

Credential Guard

Credential Guard یکی از قابلیتهای امنیتی پیشرفته مایکروسافت در نسخههای Windows 10 Enterprise/Education و Windows 11 Pro/Enterprise است که با استفاده از فناوری Virtualization-based Security (VBS)، فرآیند LSASS را در یک محیط ایزوله اجرا کرده و از دسترسی مستقیم سیستمعامل و نرمافزارها به اطلاعات احراز هویت جلوگیری میکند.

این قابلیت به شکل مؤثر مانع حملات Pass-the-Hash و Pass-the-Ticket میشود.

پیشنیازها

- سیستمعامل پشتیبانیشده

- فعال بودن Secure Boot و UEFI

- پردازنده با پشتیبانی از Intel VT-x یا AMD-V

- فعال بودن Hyper-V

برای فعال سازی مسیر زیر را پیش ببرید :

RUN > gpedit.msc > Computer Configuration > Administrative Templates > System > Device Guard

سپس سیستم را ریستارت کنید.

Exploit Protection

Exploit Protection بخشی از Windows Defender Exploit Guard است که با استفاده از مجموعهای از تکنیکهای امنیتی پیشگیرانه، مانع سوءاستفاده از آسیبپذیریهای موجود در برنامهها یا سیستمعامل میشود. این قابلیت، مکانیزمهایی مانند:

- Data Execution Prevention (DEP)

- Address Space Layout Randomization (ASLR)

- Control Flow Guard (CFG)

- حفاظت در برابر Heap Spray و Stack Pivot

را بهطور پیشفرض یا بهصورت سفارشی اعمال میکند.

برای فعال سازی باید از مسیر زیر پیش بروید :

windows security > App & browser control > Exploit protection > Exploit protection settings

هک و دفاع در لایه 2 با wireshark

COUPON-35793

خلاصه

اگر بخواهیم در یک دقیقه امن سازی ویندوز را شرح دهیم می توانیم در 6 مورد اصلی ان را خلاصه کنیم :

- رمز قوی

- POLP (دسترسی محدود و مورد نیاز برای هر کاربر حتی ادمین)

- آپدیت Firmware

- FDE (رمزنگاری دیسک)

- آپدیت OS و app’s

- بکاپ مطمئن